Brakeman - Rails Security Scanner

Publicado por Roberto Soares (3spreto) em 24/09/2014

[ Hits: 4.387 ]

Blog: http://codesec.blogspot.com

Brakeman - Rails Security Scanner

Instalação

Você precisa ter o RubyGems[2] instalado em sua máquina, sendo assim, basta o comando abaixo para que a ferramenta seja instalada:gem install brakeman

Utilização

Após sua instalação, você pode utilizar o Brakeman de duas formas. A primeira é especificando o diretório que contém a aplicação a ser analisada:brakeman railsgoat/

Ou então, acessar o diretório e apenas executar o Brakeman:

cd railsgoat/

brakeman

E na prática, como fica?

Vamos a um exemplo de código Rails vulnerável, utilizando uma aplicação desenvolvida especialmente para fins didáticos, que é o RailsGoat[3].Utilize o Git para fazer o download de todo o código:

git clone https://github.com/OWASP/railsgoat.git

Agora, basta executar o Brakeman no código em questão:

brakeman railsgoat/

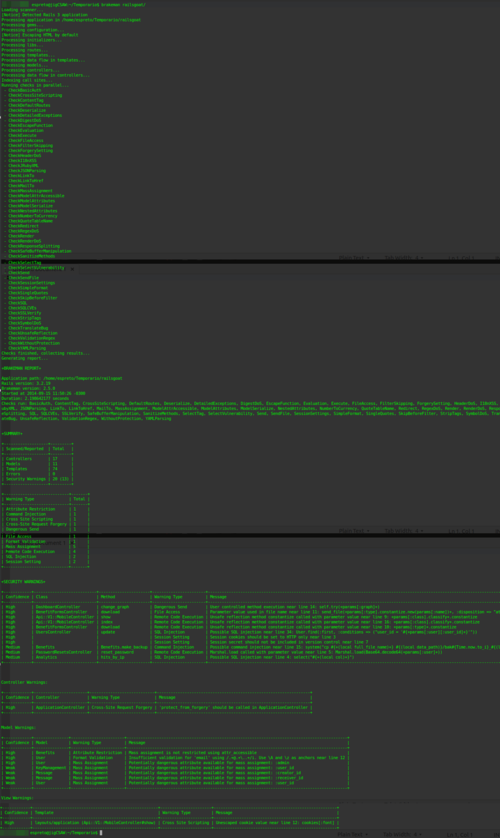

Você terá uma saída similar a esta abaixo:

Como podemos ver, foi gerado alguns avisos sobre possíveis vulnerabilidades:

+-------------------------------+-------+ | Warning Type..................| Total | +-------------------------------+-------+ | Attribute Restriction.........| 1 | | Command Injection.............| 1 | | Cross Site Scripting..........| 1 | | Cross-Site Request Forgery....| 1 | | Dangerous Send................| 1 | | File Access...................| 1 | | Format Validation.............| 1 | | Mass Assignment...............| 5 | | Remote Code Execution.........| 4 | | SQL Injection.................| 2 | | Session Setting...............| 2 | +-------------------------------+-------+

Lembrando que nos resultados de ferramentas deste tipo, podemos obter falsos positivos e falsos negativos, sendo assim, é altamente recomendado a análise manual por algum analista e/ou empresa[4] com experiência no assunto, para que todas a falhas presentes sejam mitigadas.

Referências

- [1]Brakeman - Rails Security Scanner

- [2]RubyGems.org | your community gem host

- [3]OWASP/railsgoat · GitHub

- [4]Conviso Application Security

See you in the next tip. :)

@espreto

Matriux - Distribuição para Penetration Testers

WPSPLOIT - Explorando o WordPress com Metasploit

Proteção contra vulnerabilidade POODLE SSLv3

Descobrindo informações variadas do alvo pelo BackTrack 4

A segurança maior é o conhecimento...

Como proteger seus dados no computador e smartphone?

APF Firewall e BFD: segurança em seu servidor

IPsec - Alguns acessos TCP não funcionam [Resolvido]

Configurando sticky bit em diretórios

Nenhum comentário foi encontrado.

Patrocínio

Destaques

Artigos

File Browser: Crie sua Nuvem Pessoal Privada

A produção de áudio e vídeo no Linux e as distribuições dedicadas a esse fim

Criptografando sua Home com Gocryptfs para tristeza do meliante

A Involução do Linux e as Lambanças Desnecessárias desde o seu Lançamento

O Journal no Linux para a guarda e consulta de logs do sistema

Dicas

Ocultando asteriscos ao digitar senha no Ubuntu

Ativar pacotes amd64v3 no Ubuntu

Tópicos

Continuando meus tópicos anteriores (12)

VoidBR - Void Linux adaptado ao Brasil. (0)

Top 10 do mês

-

Xerxes

1° lugar - 158.304 pts -

Fábio Berbert de Paula

2° lugar - 81.523 pts -

Alberto Federman Neto.

3° lugar - 45.620 pts -

Buckminster

4° lugar - 42.796 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 38.490 pts -

edps

6° lugar - 33.876 pts -

Mauricio Ferrari (LinuxProativo)

7° lugar - 25.884 pts -

Sidnei Serra

8° lugar - 25.620 pts -

Daniel Lara Souza

9° lugar - 23.787 pts -

Andre (pinduvoz)

10° lugar - 23.287 pts