Openswan - Configurando uma conexão VPN Site-to-Site e simulando com GNS3

O Openswan é uma ferramenta indispensável para conectar dois sites de forma segura através da internet. Nesse artigo além de mostrar a instalação e configuração do Openswan no Debian Jessie, será simulado todo o ambiente utilizando o GNS3.

[ Hits: 19.699 ]

Por: Sergei Martao em 23/11/2015

Validar funcionamento da VPN IPsec

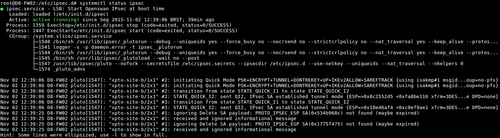

# systemctl status ipsec

Mostra o status do serviço do IPsec, se esta em execução e se existe algum erro. # ipsec auto --status

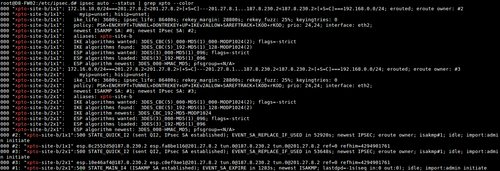

Mostra o status de todos os túneis VPN bem útil para saber se existe alguma coisa errada, exemplo pendente fase 2. Na imagem a baixo usei o complemento | grep xpto --color para trazer itens apenas da conexão xpto.

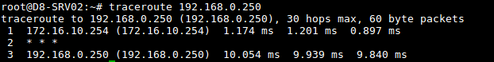

Teste de traceroute do D8-SRV02 (Site-A) para o D8-SRV01 (Site-B): Veja que existe apenas três saltos:

- Gateway de rede do Site-A, host D8-FW02.

- Todo o caminho percorrido dentro do túnel VPN.

- Host de destino.

Isso porque a conexão entre os host é pelo túnel IPsec, se tornando uma conexão ponto a ponto.

Um detalhe importante é que os Peers (D8-FW01 e D8-FW02) não entram no túnel IPsec devido ao IP de saída (IPs válidos) não corresponderem aos leftsubnets da configuração do ipsec. Por isso para executar um ping ou conectar SSH devemos usar um IP da interface que corresponda ao leftsubnets.

Para conectar do firewall D8-FW02 (Site-A) no servidor D8-SRV01 (Site-B):

# ssh -b 172.16.0.254 192.168.0.250

Para testar a resposta do ping do firewall D8-FW02 (Site-A) no servidor D8-SRV01 (Site-B):

# ping -I eth0 192.168.0.250

Considerações e referências

O script com regras iptables fwregras.sh foi escrito da forma mais simples possível para fazer a conexão VPN funcionar, porém não é um firewall, as políticas padrão foram deixadas no default que é ACCEPT, fiz isso pois o foco é o Openswan e não o iptables.No artigo usei dois procedimentos para facilitar a escrita e entendimento porém NÃO recomendo em ambiente de produção:

- Todas as configurações foram realizadas com usuário root nos servidores, o ideal é sempre usar o sudo.

- A senha do arquivo /etc/ipsec.secrets foi 123456, sendo uma chave muito fraca, o ideal é usar no mínimo 16 caracteres contendo letras, números e caracteres especiais.

Não entrei em detalhes de cada parâmetro de configurações do Openswan justamente por existir vários sites com documentação melhor detalhada, segue sites que utilize como referências:

- Manual do ipsec.conf

- Wiki do Openswan

- Configuring OpenSwan IPSec Server

- Instalar VPN OpenSwan no Linux Ubuntu com modem adsl

- Host-To-Host VPN Using Openswan

- Openswan Users Multiple left and right subnets

Críticas, dúvidas ou sugestões por favor deixem nos comentários.

2. Configurando VMs e host hospedeiro

3. Instalação e configuração do Openswan

4. Validar funcionamento da VPN IPsec

Configurando o segundo default gateway para um link de entrada específico

Planejando e migrando softwares do Windows para o Linux

Utilizando o script vpnautomatica

Criando um template customizado para o CACTI

Configuração do ZERO de um Servidor DHCP

PPoE Mikrotik - QoS Dinâmico e Individual

Montagem de um cluster com o MOSIX

PABX IP Asterisk - Instalação no Debian/Ubuntu

Patrocínio

Destaques

Artigos

Papagaiando o XFCE com temas e recursos

WhatsApp com Chamadas no Linux via Waydroid

XFCE - quase um Gnome ou Plasma mas muito mais leve

LXQT - funcional para máquinas pererecas e usuários menos exigentes

Dicas

Removendo entradas de boot UEFI "fantasmas" via terminal

Atualizações de Segurança Automáticas no Debian

Como cortar as partes de um vídeo com passagens de áudio em branco

Tiling automático no KDE Plasma

SNMP Scan no OCS Inventory só funciona com HTTPS corretamente configurado

Tópicos

Alguém tem que acabar com ANATEL!!! (2)

Uma pergunta bem simples mas não achei resposta (ainda) (0)

Reflexão sobre a sobrevivência do Gentoo Linux (6)

Top 10 do mês

-

Xerxes

1° lugar - 122.426 pts -

Fábio Berbert de Paula

2° lugar - 57.483 pts -

Buckminster

3° lugar - 27.881 pts -

Mauricio Ferrari (LinuxProativo)

4° lugar - 19.494 pts -

Alberto Federman Neto.

5° lugar - 19.303 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

6° lugar - 18.666 pts -

Daniel Lara Souza

7° lugar - 18.672 pts -

Sidnei Serra

8° lugar - 17.964 pts -

edps

9° lugar - 17.988 pts -

Andre (pinduvoz)

10° lugar - 16.916 pts