Bloqueando e desbloqueando falhas de login em SSH usando o pam_tally2

Como configurar o bloqueio automático de login em caso de falhas. Com esse pequeno tutorial você poderá usar um módulo chamado pam_tally2 para bloquear, por exemplo, tentativas de brute force no seu servidor. Este tutorial é focado em distribuições Red Hat/CentOS, porém pode ser facilmente adaptado a qualquer distribuição.

[ Hits: 13.391 ]

Por: Humberto Júnior em 15/01/2015 | Blog: http://mundonix.wordpress.com

Testando a implementação

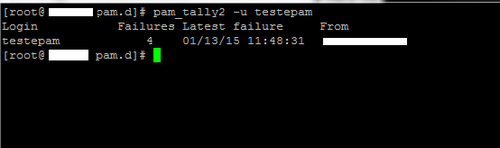

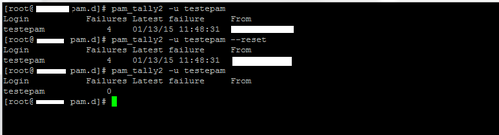

# ssh testepam@<ip_do_servidor> Utilizamos o comando pam_tally2 para fazer uma pequena auditoria no usuário:

# pam_tally2 -u testepam

Vamos obter o resultado parecido com o da imagem abaixo: Para resetar o contador de acessos do usuário utilizamos a sintaxe abaixo:

# pam_tally2 -u testepam --reset

Fontes de pesquisa

Agradeço a leitura e espero ter ajudado.Seguem abaixo algumas fontes que me ajudaram a escrever esse pequeno tutorial:

- Livro "The Basics of Hacking and Penetration Testing" 2ª Edição

- HowTos/OS Protection - CentOS Wiki

- Use Pam_Tally2 to Lock and Unlock SSH Failed Login Attempts

2. O pam_tally2

3. Testando a implementação

Ubuntu 12.04 autenticando no Active Directory com Samba/Kerberos/Winbind

Mantendo seu Slackware atualizado com o slackcurrent

Principais formas de anonimato ao navegar na Internet

Armazenamento de senhas no Linux

Como configurar um IPTABLES simples e seguro no Slackware!

Recuperar a senha de root iniciando através do init=/bin/bash e alterando o arquivo /etc/shadow

Bem interessante mesmo! A princípio não consegui fazer funcionar em Debian, mas assim que tiver um tempo vou ler a man page do módulo. Em Debian e derivados parece que o arquivo a ser alterado é o /etc/pam.d/login.

Muito interessante o pam_tall2, não conhecia essa ferramenta, sempre utilizei o fail2ban que também funciona muito bem e tem suporte a praticamente tudo que se pode imaginar, desde FTP, apache, etc, porem gostei da forma de audição dessa ferramenta, bem interessante mesmo, quando tiver um tempo vou testa-la em homologação e ver se vale a pena alterar em novos servidores que implementar ou não.

Um forte abraço e valeu pelo artigo.

Patrocínio

Destaques

Artigos

Fscrypt: protegendo arquivos do seu usuário sem a lentidão padrão de criptograr o disco

Faça suas próprias atualizações de pacotes/programas no Void Linux e torne-se um Contribuidor

Como rodar o Folding@home no Linux

Criando um painel de controle (Dashboard) para seu servidor com o Homepage

O Abismo entre o Código e o Chão: Saltos Tecnológicos e a Exclusão Estrutural no Brasil

Dicas

Pisando no acelerador do Linux Mint: Kernel XanMod, zRAM e Ajustes de Swap

Como compilar kernel no Linux Mint

Lançamento do Brutal DOOM test 6

Consertando o erro no Brave de webgl

Solução para ter de volta as bordas e barra de títulos das janelas em zenity no Debian 13.x

Tópicos

Seno, Coseno, Tangente em CLIPPER (1)

Inserir uma URL num arquvo pelo Ubuntu (CLIPPER) (0)

VMWare Player não conecta na rede nem consigo intercambiar arquivos (1)

Top 10 do mês

-

Xerxes

1° lugar - 142.065 pts -

Fábio Berbert de Paula

2° lugar - 65.989 pts -

Buckminster

3° lugar - 45.702 pts -

Alberto Federman Neto.

4° lugar - 36.048 pts -

Sidnei Serra

5° lugar - 24.558 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

6° lugar - 23.394 pts -

edps

7° lugar - 23.232 pts -

Daniel Lara Souza

8° lugar - 21.130 pts -

Mauricio Ferrari (LinuxProativo)

9° lugar - 20.560 pts -

Andre (pinduvoz)

10° lugar - 17.015 pts