FreeIPA - uma solução integrada de identidade e autenticação para ambientes de rede Linux/UNIX

O FreeIPA é uma solução integrada de gerenciamento de informações de segurança que combina Linux (Fedora), 389 Directory Server, MIT Kerberos, NTP, DNS, Dogtag (Sistema de Certificação). Consiste em uma interface da web e ferramentas de administração de linha de comando.

[ Hits: 9.427 ]

Por: Daniel Lara Souza em 01/09/2020 | Blog: http://danniel-lara.blogspot.com/

Instalação e configuração

O que é o FreeIPA

O FreeIPA (Free Identity, Policy and Audit) é um sistema FOSS (Free and Open Source Software) para gerenciamento de identidade e políticas. É também o projeto open-source para o núcleo do sistema de gerenciamento de identidade da Red Hat (IdM).O objetivo do FreeIPA é fornecer um ambiente centralizado de Gerenciamento de Identidade, Políticas e Auditoria, ele usa uma combinação de vários componentes FOSS como por exemplo:

- Linux - (RHEL Based Linux)

- 389 Directory Server - implementação LDAP

- MIT Kerberos 5 - Autenticação e Single Sign-On (SSO)

- Apache HTTP Server - para interface do usuário da Web para FreeIPA

- DogTag - autoridade de certificação PKI

- BIND - servidor DNS

- Chrony - servidor NTP

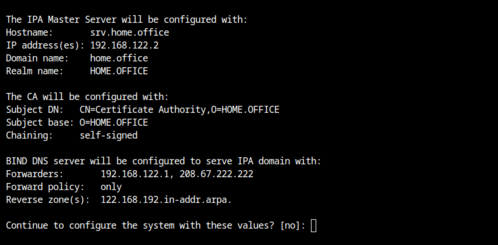

Para esse artigo estou usando uma máquina virtual mínima do CentOS 8 com as seguintes especificações.

- CPU - 3,4 Ghz (2 núcleos)

- Memória - 2 GB

- Armazenamento - 50 GB

- Sistema operacional - CentOS 8.1

- Nome do host - srv.home.office

- Endereço IP - 192.168.122.2 / 24

Vamos à instalação!

No CentOS 8, o FreeIPA está disponível no repositório AppStream, empacotado no módulo IDM com perfis diferentes para instalar de acordo com os requisitos dos SysAdmin:

# dnf module install -y idm:DL1/{server,client,dns,adtrust}

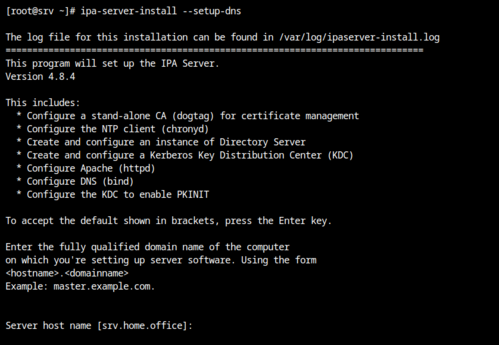

Agora vamos configurar o FreeIPA:

# ipa-server-install --setup-dns

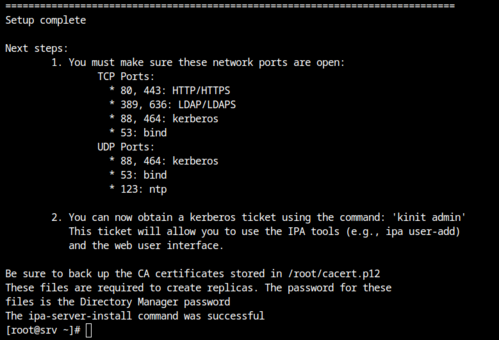

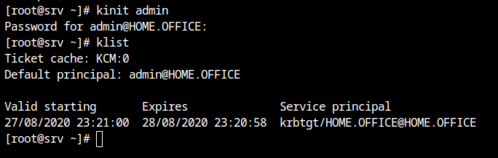

Só seguir e preencher sem erros. E ao final a mensagem do Setup completo: Obtenha o Ticket Kerberos:

# kinit admin

e depois verifique:

# klist Ajuste o firewall:

# firewall-cmd --add-service={freeipa-ldap, freeipa-ldaps, dns, ntp} --permanent

# firewall-cmd --reload

Agora pode acessar e usar o painel do FreeIPA via browser, o acesso não é por endereço IP e sim por FQDN (Fully Qualified Domain Name), o nome do host com domínio completo.

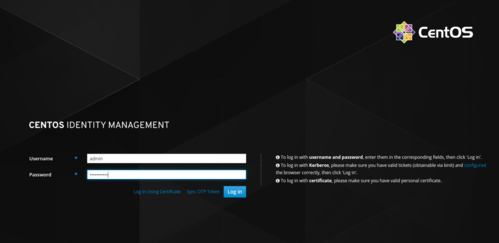

Usuário admin e a senha que foi definido na configuração do FreeIPA:

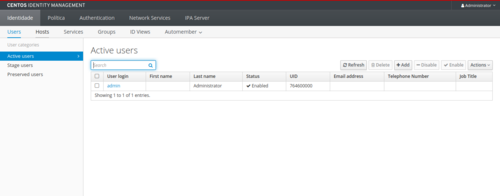

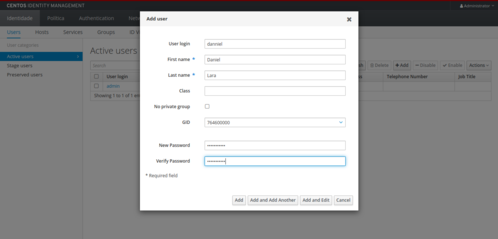

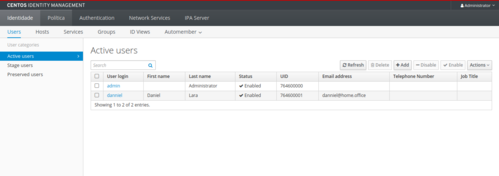

https://srv.home.office Para adicionar um usuário é só clicar em ADD: Agora vamos adicionar uma máquina, no caso estou usando um Fedora como desktop.

Instale o ipa-client:

sudo dnf install ipa-client -y

Ajuste o seu /etc/resolv.conf e adicione como dns primário o endereço do servidor do freeipa. No caso ficou assim:

cat /etc/resolv.conf

nameserver 192.168.122.2

nameserver 208.67.222.222

e execute o comando:

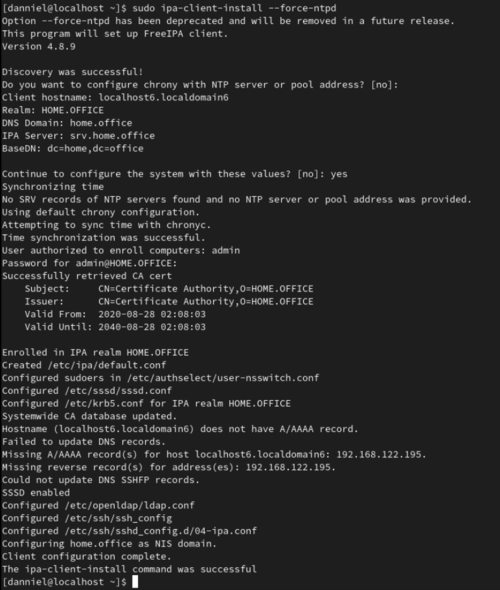

sudo ipa-client-install --force-ntpd Execute o comando para criar o diretório home:

sudo authselect enable-feature with-mkhomedir

E ative na inicialização do sistema:

sudo systemctl enable --now oddjobd

e reinicie a máquina.

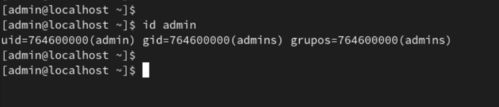

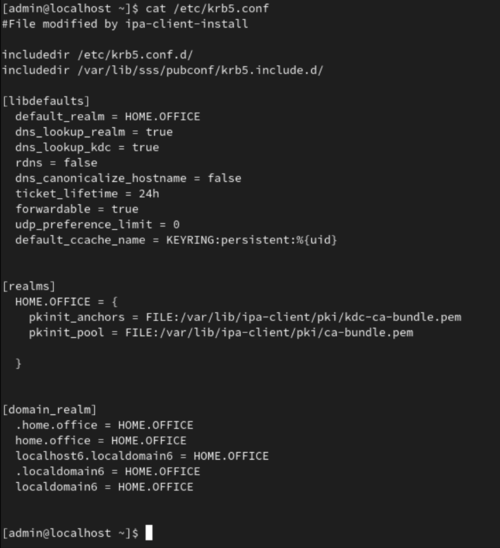

Efetuar o login, no caso do exemplo eu fiz login com usuário "admin": Caso queira ver como fica o arquivo krb5.conf: Freeipa é uma boa ferramenta, caso seu ambiente seja totalmente em Linux é uma boa utilizar.

Guia de referência: https://www.freeipa.org/

My Traceroute (MTR) , uma ferramenta de diagnóstico de rede

Configurando Docker Swarm no Rocky Linux

SliTaz: pequeno, rápido, estável e fácil de utilizar!

Instalando o oVirt 4.3 Single Host

Scribus 1.1.6: A opção Linux para Adobe PageMaker, QuarkXPress e InDesing

Membro da comunidade Viva O Linux na Espanha

Cópia completa do HD - cluster por cluster

Executando máquinas virtuais diretamente no GDM

PORTAGE - Gerenciamento de pacotes no Gentoo Linux

Muito interessante o FreeIPA!

Atenciosamente,

Diego M. Rodrigues

Patrocínio

Destaques

Artigos

File Browser: Crie sua Nuvem Pessoal Privada

A produção de áudio e vídeo no Linux e as distribuições dedicadas a esse fim

Criptografando sua Home com Gocryptfs para tristeza do meliante

A Involução do Linux e as Lambanças Desnecessárias desde o seu Lançamento

O Journal no Linux para a guarda e consulta de logs do sistema

Dicas

Gerenciamento de Vídeo Híbrido (Intel/NVIDIA) via nvidia-prime no Ubuntu e derivados

Assistindo IPTV no Linux com Fred TV e Lista Free TV

Impressora Tomate MDK-007 no Ubuntu (ou qualquer distro Linux)

Acelerando a compilação de pacotes no Arch Linux (AUR) usando todos os núcleos do processador

Tópicos

Links importantes de usuários do vol (6)

Depois não querem que eu fale sobre as baseadas... (1)

Top 10 do mês

-

Xerxes

1° lugar - 161.728 pts -

Fábio Berbert de Paula

2° lugar - 82.411 pts -

Alberto Federman Neto.

3° lugar - 45.930 pts -

Buckminster

4° lugar - 40.412 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 40.134 pts -

edps

6° lugar - 34.873 pts -

Mauricio Ferrari (LinuxProativo)

7° lugar - 26.073 pts -

Sidnei Serra

8° lugar - 25.605 pts -

Andre (pinduvoz)

9° lugar - 25.286 pts -

Juliao Junior

10° lugar - 24.017 pts