Backtrack 4 - Atualizando pasta de exploits através do site milw0rm

Publicado por Mauro Risonho de Paula Assumpção A.K.A firebits em 09/09/2009

[ Hits: 11.839 ]

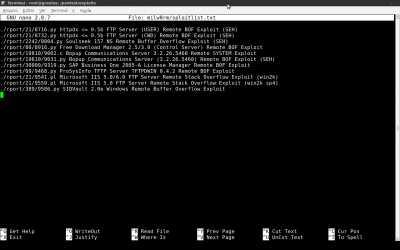

Backtrack 4 - Atualizando pasta de exploits através do site milw0rm

#

# Joshua D. Abraham < jabra@spl0it.org >

# Sat Dec 27 14:24:15 EST 2008

#

if [ -e milw0rm.tar.bz2 ] ; then

echo "removing old"

rm milw0rm.tar.bz2

fi

if [ -d milw0rm ] ; then

rm -Rf milw0rm

fi

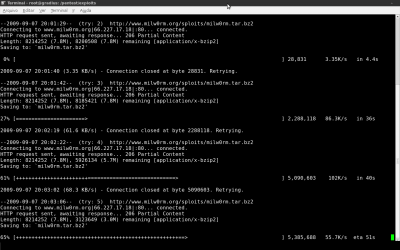

wget http://www.milw0rm.org/sploits/milw0rm.tar.bz2

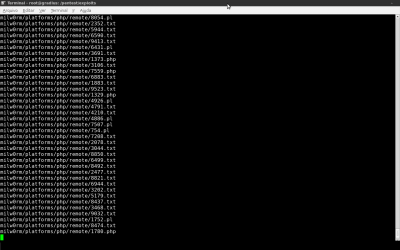

tar -jxvf milw0rm.tar.bz2

rm milw0rm.tar.bz2

Que irá atualizar em /pentest/exploits/milw0rm usando o comando:

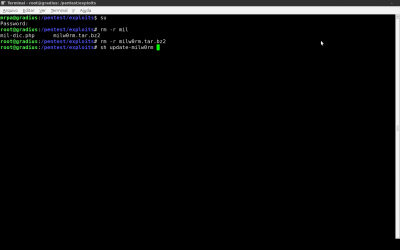

# cd /pentest/exploits && sh update-milw0rm

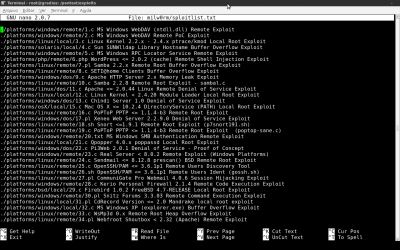

Passo 1: Passo 2: Passo 3: Passo 4: Passo 5: Passo 6:

Acessando AP Wireless Zinwell G200 via Putty

Backtrack4 HandBook de Comandos - Download Grátis

Executando scan com NMAP conforme suas ordens (voz) - parte 1 (alto-falantes)

Instalando o LibreOffice RC2 - substituto do OpenOffice, agora da Oracle (Ubuntu)

Filtrando porcarias com Squid IV

Mac Spoofing em sistemas UNIX, *BSD e Linux

Filtro de conteúdo web (proxy) integrado ao AD via NTLM

SSHFS - Montando sistema de arquivos remotos via SSH (Secure Shell)

Imagem do Windows XP virtual para testes de segurança

não é uma mina de exploits mais é brasileiro acessem www.exploit-br.org

Patrocínio

Destaques

Artigos

File Browser: Crie sua Nuvem Pessoal Privada

A produção de áudio e vídeo no Linux e as distribuições dedicadas a esse fim

Criptografando sua Home com Gocryptfs para tristeza do meliante

A Involução do Linux e as Lambanças Desnecessárias desde o seu Lançamento

O Journal no Linux para a guarda e consulta de logs do sistema

Dicas

Gerenciamento de Vídeo Híbrido (Intel/NVIDIA) via nvidia-prime no Ubuntu e derivados

Assistindo IPTV no Linux com Fred TV e Lista Free TV

Impressora Tomate MDK-007 no Ubuntu (ou qualquer distro Linux)

Acelerando a compilação de pacotes no Arch Linux (AUR) usando todos os núcleos do processador

Tópicos

Top 10 do mês

-

Xerxes

1° lugar - 159.552 pts -

Fábio Berbert de Paula

2° lugar - 81.452 pts -

Alberto Federman Neto.

3° lugar - 45.550 pts -

Buckminster

4° lugar - 40.101 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 39.814 pts -

edps

6° lugar - 34.604 pts -

Mauricio Ferrari (LinuxProativo)

7° lugar - 25.793 pts -

Sidnei Serra

8° lugar - 25.305 pts -

Andre (pinduvoz)

9° lugar - 24.546 pts -

Juliao Junior

10° lugar - 23.765 pts