Criando cluster com o PFSense

A redundância é um fator importante em uma rede. Este artigo ensina como criar uma redundância com duas máquinas utilizando PFSense, fazendo FailOver com dois clusters.

Introdução

Criaremos uma redundância no PFSense, mas antes disso vamos ver o que é necessário para isso:

Se você tem tudo isso, podemos começar o planejamento. Teremos duas máquinas com PFSense, onde as duas são "iguais", com as mesmas regras, ou seja, basta fazer o backup e restaurar na outra máquina.

Sincronizaremos os dois PFSenses, definindo quem será o master e quem será o backup, ou seja, será passado um cabo do PFSense Master para o PFSense Backup, quando um falhar, o outro assume, fazendo FailOver.

A questão do cluster será configurada no menu CARP, em Firewall > Virtual IP.

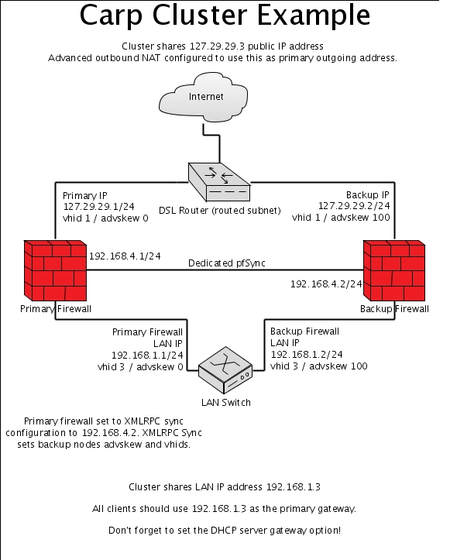

Então vamos ver como ficaria o fluxograma:

Interface>OPT1

Uma pergunta básica que sempre me fazem: "Por que OPT1?"

O PFSense, assume duas interfaces, WAN e LAN, após isso, virão: OPT1, OPT2, OPT3... Mas não se preocupe porque você pode e vai modificar esse nome para SYNC.

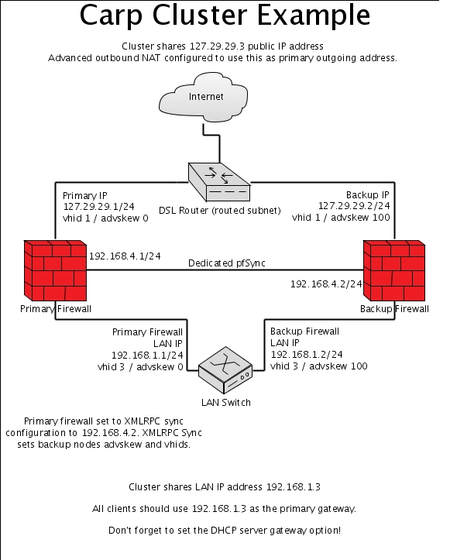

Quando acessado o menu Interfaces, na opção OPT1 você deverá deixar a tela igual a essa: Note que em "Description" está "SYNC", para você provavelmente estará "OPT1". Então modifique conforme na imagem e em "IP address" defina o IP e a máscara de rede, no meu caso estou usando 192.168.3.1/24. Esse será o IP/Máscara da minha interface, que agora tem o nome de "SYNC".

Após alterar, clique em Save e depois confirme a sua alteração, clicando em "APPLY CHANGES".

Agora vamos criar uma regra para que todo o tráfego nessa interface, que tem a origem de PFSense Master e destino de PFSense Backup, seja liberado.

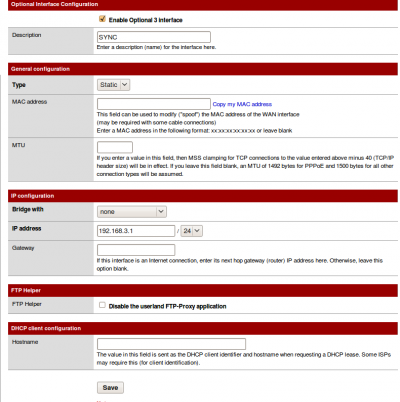

Clique em Firewall > Rules. Selecione a aba SYNC e clique no "+" para adicionar uma nova regra, dessa maneira: Após clicar no botão "+", vamos adicionar a regra com a seguinte configuração:

Agora vá ao final da página e coloque a descrição em "Description":

Description - Sincronização FW LEFT -> FW RIGHT (onde FW Left é o meu Master, o firewall que estou alterando agora e Right será o meu Backup)

Veja no exemplo: Pronto, basta clicar em "Save" e depois aplicar as modificações clicando em "Apply changes", como nessa imagem: Agora faça o mesmo para o firewall Right, ou seja, o firewall Backup. Modifique o nome da interface, adicione a mesma regra.

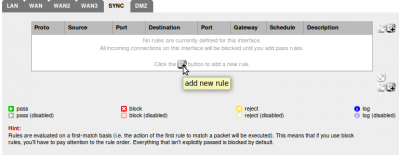

Após consultar as regras existentes na interface SYNC, deve ficar assim: Ainda no firewall backup, vamos clicar na opção Firewall > Virtual IPs e acessar a aba "CARP Settings". Faça apenas duas modificações:

Depois clique em "SAVE" ao final da página.

Vamos voltar ao firewall Master e fazer o mesmo procedimento, mas com algumas alterações.

Vá ao menu Firewall > Virtual IPs e acesse a aba "CARP Settings", agora marque e selecione algumas opções:

Clique em "SAVE".

- Duas máquinas com PFSense

- Três placas de rede para cada máquina

- Cinco cabos de rede

- Switch para LAN

Se você tem tudo isso, podemos começar o planejamento. Teremos duas máquinas com PFSense, onde as duas são "iguais", com as mesmas regras, ou seja, basta fazer o backup e restaurar na outra máquina.

Sincronizaremos os dois PFSenses, definindo quem será o master e quem será o backup, ou seja, será passado um cabo do PFSense Master para o PFSense Backup, quando um falhar, o outro assume, fazendo FailOver.

A questão do cluster será configurada no menu CARP, em Firewall > Virtual IP.

Então vamos ver como ficaria o fluxograma:

Criando CARP Cluster

Vamos criar a interface SYNC, que será a nossa interface de sincronização entre os dois firewalls, acesse:Interface>OPT1

Uma pergunta básica que sempre me fazem: "Por que OPT1?"

O PFSense, assume duas interfaces, WAN e LAN, após isso, virão: OPT1, OPT2, OPT3... Mas não se preocupe porque você pode e vai modificar esse nome para SYNC.

Quando acessado o menu Interfaces, na opção OPT1 você deverá deixar a tela igual a essa: Note que em "Description" está "SYNC", para você provavelmente estará "OPT1". Então modifique conforme na imagem e em "IP address" defina o IP e a máscara de rede, no meu caso estou usando 192.168.3.1/24. Esse será o IP/Máscara da minha interface, que agora tem o nome de "SYNC".

Após alterar, clique em Save e depois confirme a sua alteração, clicando em "APPLY CHANGES".

Agora vamos criar uma regra para que todo o tráfego nessa interface, que tem a origem de PFSense Master e destino de PFSense Backup, seja liberado.

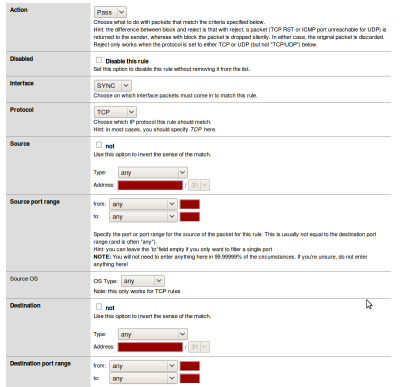

Clique em Firewall > Rules. Selecione a aba SYNC e clique no "+" para adicionar uma nova regra, dessa maneira: Após clicar no botão "+", vamos adicionar a regra com a seguinte configuração:

- Action - PASS (a regra é para acesso, ou seja, PASS. Caso a regra fosse para bloqueio, usaríamos BLOCK ou REJECT)

- Disabled - null (ou seja, não marque essa opção)

- Interface - SYNC (pois estamos aplicando essa regra na interface SYNC)

- Protocol - TCP (o protocolo para a comunicação usado é o TCP/IP)

- Source - Selecione em "Type" a opção "ANY", clique em Advanced e selecione "ANY" também.

- Source OS - Any

- Destination - Selecione em "Type" a opção "ANY", clique em Advanced, e selecione "ANY" também.

- Destination port range - Any (estando para "From", quanto para "To")

Agora vá ao final da página e coloque a descrição em "Description":

Description - Sincronização FW LEFT -> FW RIGHT (onde FW Left é o meu Master, o firewall que estou alterando agora e Right será o meu Backup)

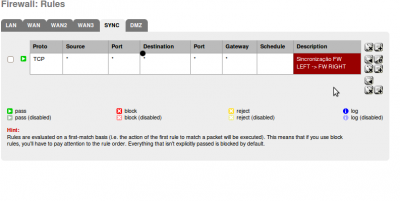

Veja no exemplo: Pronto, basta clicar em "Save" e depois aplicar as modificações clicando em "Apply changes", como nessa imagem: Agora faça o mesmo para o firewall Right, ou seja, o firewall Backup. Modifique o nome da interface, adicione a mesma regra.

Após consultar as regras existentes na interface SYNC, deve ficar assim: Ainda no firewall backup, vamos clicar na opção Firewall > Virtual IPs e acessar a aba "CARP Settings". Faça apenas duas modificações:

- Synchronize Enabled - Marque essa opção

- Synchronize Interface - Selecione "SYNC"

Depois clique em "SAVE" ao final da página.

Vamos voltar ao firewall Master e fazer o mesmo procedimento, mas com algumas alterações.

Vá ao menu Firewall > Virtual IPs e acesse a aba "CARP Settings", agora marque e selecione algumas opções:

- Synchronize Enabled - Marque essa opção

- Synchronize Interface - Selecione "SYNC"

- Synchronize rules- Marque essa opção

- Synchronize NAT - Marque essa opção

- Synchronize Virtual IPs - Marque essa opção

- Synchronize to IP - Coloque o IP que foi definido na interface SYNC do Firewall BACKUP

- Remote System Password - Vamos utilizar o password "teste"

Clique em "SAVE".

Me desculpe a pergunta, O que é o PFSense?