Aplicação do firmware intel-microcode no Slackware

Todos sabemos que em outras distribuições as coisas são mais automáticas, já no Slackware são bem manuais, isso é ruim? Acho que depende do ponto de vista! Eu acho bem salutar saber o que ocorre em meu sistema, quais serviços são iniciados e a forma como o mesmo se comporta estando eu (acho) que no controle...

[ Hits: 4.676 ]

Por: edps em 22/11/2020 | Blog: https://edpsblog.wordpress.com/

Verificando por brechas de segurança

Se você usa Slackware e tem um desses processadores Intel mais recentes (não sei se os bugs spectre-meltdown afetam processadores antigos), aqui verá como instalar os pacotes iucode_tool e intel-microcode para que sejam sanadas essas brechas de segurança nesses processadores.

Assim sendo, descubra se o seu sistema está vulnerável assim:

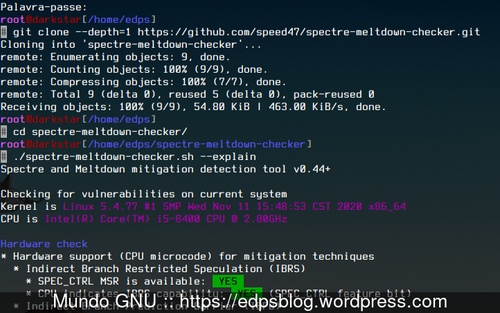

su [senha-de-root] # git clone --depth=1 https://github.com/speed47/spectre-meltdown-checker.git

# cd spectre-meltdown-checker/

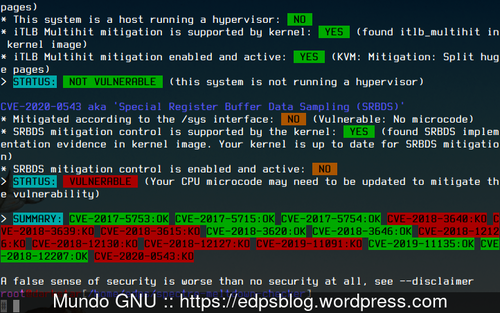

# ./spectre-meltdown-checker.sh --explain A parte gritante nas imagens estarão em vermelho e indicarão VULNERABLE, a seguir veremos como sanar o problema.

Continua...

2. Instalação de pacotes

3. Criação do novo initrd

4. Testando

Kernel atualizado no Debian - Parte II

Apt-fast - turbinando o apt-get em distros Debian-like

Debian SID, OpenBox, LightDM e XFS

obshutdown, Shutdown Menu para OpenBox

Gaim + Gaim Encryption - Bate-papo com segurança

Snort avançado: Projetando um perímetro seguro

Nmap - Comandos úteis para um administrador de sistemas Linux

Ferramenta Forense de Análise de Rede (NFAT) - Xplico

Encriptando suas senhas de forma (mais) segura no Pidgin

muito bom.

___________________________________________________________

[code]Conhecimento não se Leva para o Túmulo.

https://github.com/MauricioFerrari-NovaTrento [/code]

[1] Comentário enviado por mauricio123 em 22/11/2020 - 11:33h

muito bom.

___________________________________________________________

[code]Conhecimento não se Leva para o Túmulo.

https://github.com/MauricioFerrari-NovaTrento [/code]

Thanks!

[3] Comentário enviado por LckLinux em 03/01/2021 - 11:11h

Obrigado \o/

Disponha brother...

Patrocínio

Destaques

Artigos

Atualizar o macOS no Mac - Opencore Legacy Patcher

Crie alias para as tarefas que possuam longas linhas de comando - bash e zsh

Criando um gateway de internet com o Debian

Configuração básica do Conky para mostrar informações sobre a sua máquina no Desktop

Aprenda a criar músicas com Inteligência Artificial usando Suno AI

Dicas

Instalando e usando o Dconf Editor, o "regedit" para Linux

Como instalar o navegador TOR no seu Linux

Tópicos

Problema no audio do GoogleMeet, Zoom e streamyard (1)

Manjaro Substituindo Ubuntu no Desktop [RESOLVIDO] (19)

O que eu faço com o pen drive de 200mb? (9)

Não consigo conectar WiFi USB (5)

NagiosQL "quebran... ao tentar importar arquivos do Nagios Core (0)

Top 10 do mês

-

Xerxes

1° lugar - 68.334 pts -

Fábio Berbert de Paula

2° lugar - 61.385 pts -

Clodoaldo Santos

3° lugar - 52.706 pts -

Sidnei Serra

4° lugar - 32.399 pts -

Buckminster

5° lugar - 21.990 pts -

Alberto Federman Neto.

6° lugar - 17.319 pts -

Mauricio Ferrari

7° lugar - 16.166 pts -

Diego Mendes Rodrigues

8° lugar - 15.166 pts -

edps

9° lugar - 14.672 pts -

Daniel Lara Souza

10° lugar - 14.632 pts