Web Application Security com CAL9000

Publicado por Roberto Soares (3spreto) em 01/03/2010

[ Hits: 7.938 ]

Blog: http://codesec.blogspot.com

Web Application Security com CAL9000

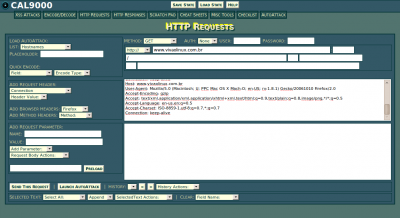

CAL9000 é escrito em JavaScript, então você terá acesso total ao código-fonte. Sinta-se livre para modificá-lo para melhor atender às suas necessidades específicas. CAL9000 tem algumas características poderosas (como a execução cross-domain xmlHttpRequests e escrita para o disco). Dedique alguns momentos para verificar as funcionalidades desta ferramenta.

No Firefox, vá em: http://www.owasp.org/index.php/Category:OWASP_CAL9000_Project

Baixe o .zip mais recente contendo o CAL9000 e faça a descompactação para o diretório de sua escolha.

Carregue o arquivo CAL9000.html no Firefox para abrir o aplicativo (também funciona com o IE, mais como falei acima, seu rendimento é melhor com o FF, testem para ver. :P ) Escrito principalmente em JavaScript, o CAL9000 é executado diretamente no Firefox.

Por isso ele pode ser executado localmente em qualquer máquina com um navegador - nenhuma configuração de proxy, nenhuma instalação e poucos direitos de acesso são exigidos.

Apesar da conveniência, ele oferece uma grande variedade de ferramentas, que vão desde geradores de string de ataques até dicas de grande utilidade.

Obs.: Não há garantia de que o CAL9000 seja seguro. Ele é uma ferramenta perigosa nas mãos erradas. Use-o localmente em sua máquina.

Não instale no seu servidor. Apesar de ser escrito para ser executado em um navegador, ele vai tentar escrever em arquivos locais e conectar-se a sites externos.

Deixá-lo instalado em seu site, acessível ao público, é quase tão perigoso quanto deixar a senha do administrador como "admin".

Em breve estarei disponibilizando um artigo completo sobre esta ferramenta.

Obs.: Frequentemente o link pra download oficial fica OFF, sendo assim, baixem através do link abaixo:

Abraços.

Descobrindo informações variadas do alvo pelo BackTrack 4

Tubarão nas nuvens? Vá de Cloudshark!

OWASP Zed Attack Proxy Project

WPSPLOIT - Explorando o WordPress com Metasploit

arch-audit - Detecte vulnerabilidades nos pacotes instalados no Arch Linux

Splunk - Concentrador e buscador para dados, logs e mais

Aplicando Knock sobre Iptables

Regras úteis de segurança com iptables

PrivacyFix e Adblock Plus - Navegação privada

Ele é uma Shell em Javascript que analisa vulnerabilidades. Bem parecida com o Exploit C99.php Shell.

Patrocínio

Destaques

Artigos

Atualizando o Passado: Linux no Lenovo G460 em 2025

aaPanel - Um Painel de Hospedagem Gratuito e Poderoso

O macete do Warsaw no Linux Mint e cia

Dicas

Git config não aplica configurações

O que você quer para sua vida ao usar o Linux?

Visualizar arquivos em formato markdown (ex.: README.md) pelo terminal

Tópicos

Teclado n~ao escreve abnt2 (7)

Já estou acreditando que não há limites... (0)

Top 10 do mês

-

Xerxes

1° lugar - 77.764 pts -

Fábio Berbert de Paula

2° lugar - 55.777 pts -

Mauricio Ferrari

3° lugar - 17.440 pts -

Daniel Lara Souza

4° lugar - 17.132 pts -

Alberto Federman Neto.

5° lugar - 14.932 pts -

Buckminster

6° lugar - 14.170 pts -

edps

7° lugar - 14.033 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

8° lugar - 13.013 pts -

Diego Mendes Rodrigues

9° lugar - 12.800 pts -

Andre (pinduvoz)

10° lugar - 11.925 pts