Armitage: a nova interface gráfica do Metasploit

Esse artigo tem como objetivo mostrar as funcionalidade básicas do Armitage, interface gráfica que transforma o Metasploit em uma ferramenta parecida com o Immunity Canvas, para pentests.

[ Hits: 89.731 ]

Por: Luiz Vieira em 02/02/2011 | Blog: http://hackproofing.blogspot.com/

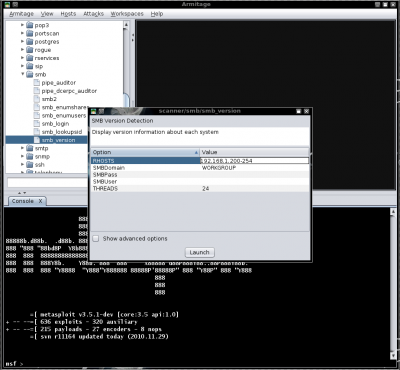

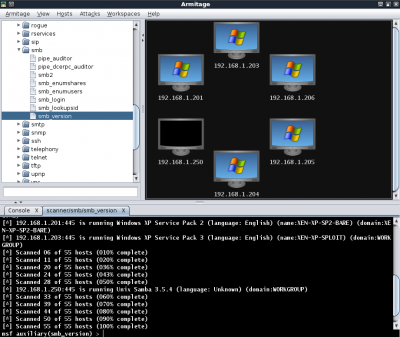

Varrendo com o Armitage

Perceba que o Armitage configura o valor de RHOSTS baseado em nossa seleção. Clicando com o botão direito e selecionando "Services" uma nova aba se abrirá exibindo todos os serviços que foram varridos no sistema alvo. Mesmo com essas simples varreduras, podemos ver que conseguimos muitas informações sobre nossos alvos que são apresentadas para nós em uma interface bem amigável. Adicionalmente, todas as informações são armazenadas em nosso banco de dados MySQL.

mysql> use msf3;

mysql> select address,os_flavor from hosts;

+---------------+-----------------+ | address | os_flavor | +---------------+-----------------+ | 192.168.1.205 | Windows 2003 R2 | | 192.168.1.204 | Windows 2003 R2 | | 192.168.1.206 | Windows XP | | 192.168.1.201 | Windows XP | | 192.168.1.203 | Windows XP | +---------------+-----------------+ 5 rows in set (0.00 sec)

2. Varrendo com o Armitage

3. Explorando com o Armitage

Vulnerabilidade em mais de 6 milhões de sites com flash

Certificações em Segurança: para qual estudar?

Intrusão simples com Metasploit

Libsafe: Protegendo Linux contra Smashing Overflow

Instalação do Comodo Antivirus para Linux (CAVL) resolvendo o problema de dependências

Atirando o pau no gato com Metasploit

Gostaria so de complementar, para executar o comando msfrpcd -f -U msf -P test -t Basic voce precisa entrar no seguinte diretorio /pentest/exploits/framework3/

Valew galera, abraco!

Nossa fast and easy hacking mesmo!!!

Agora nao tem desculpa...Facilitou muito...

Excelente artigo Luiz. Legal mesmo.

abraço.

De certa forma, não acho isso uma boa ideia. É claro, melhora muito o trabalho do profissional da área, mas por outro lado, facilita também para os script kiddies, que pegam exploits de terceiros para explorar falhas em sistemas alheios, e o pior é que é com má intenção. Porque a maioria desses script kiddies não sabem usar uma ferramenta como o Metasploit, ainda mais que é raro conteúdo em português.

Com relação ao artigo, ficou muito bom.

E: Impossível encontrar o pacote armitage

Não consigo instalar.

Só por curiosidade, Armitage é o nome de um personagem do Neuromancer, um dos maiores clássicos da literatura cyberpunk! Leitura altamente recomendada :)

Luiz,

no passo quando eu executa o comando

# msfrpcd -f -U msf -P test -t Basic

[*] XMLRPC starting on 0.0.0.0:55553 (SSL):Basic...

Abaixo da um erro de Killed

como devo proceder ???

Abs,

Rápido e direto :D.

Aqui um vídeo longo de um dos desenvolvedores do programa explorando uma vulnerabilidade do IE: http://www.youtube.com/watch?v=Z0x_O75tRAU

Patrocínio

Destaques

Artigos

A produção de áudio e vídeo no Linux e as distribuições dedicadas a esse fim

Criptografando sua Home com Gocryptfs para tristeza do meliante

A Involução do Linux e as Lambanças Desnecessárias desde o seu Lançamento

O Journal no Linux para a guarda e consulta de logs do sistema

A evolução do Linux e as mudanças que se fazem necessárias desde o seu lançamento

Dicas

Cursor do mouse gigante no KDE Plasma

Integração do Flatpak e Flathub no Kubuntu (KDE Discover)

Habilitando suporte ao Flatpak e Flathub no Ubuntu

Tópicos

Top 10 do mês

-

Xerxes

1° lugar - 155.469 pts -

Fábio Berbert de Paula

2° lugar - 80.199 pts -

Alberto Federman Neto.

3° lugar - 45.137 pts -

Buckminster

4° lugar - 44.979 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 37.046 pts -

edps

6° lugar - 33.365 pts -

Sidnei Serra

7° lugar - 25.731 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 25.755 pts -

Daniel Lara Souza

9° lugar - 23.683 pts -

Andre (pinduvoz)

10° lugar - 22.838 pts